Contrôle d’accès et rôles projet

Accueil · Contrôle d’accès et rôles projet

Objectif

Cette page explique comment administrer les membres et rôles d’un projet ProPM Agent sans exposer les permissions techniques comme langage principal.

Pour qui

| Profil | Usage de cette page |

|---|---|

| Propriétaire de projet | Ajouter des membres, attribuer les rôles et créer des rôles personnalisés |

| Project Manager | Comprendre pourquoi une action est disponible, grisée ou absente |

| Auditeur | Vérifier la logique d’accès sans modifier le projet |

| Support | Identifier un blocage lié au rôle, au créateur ou à une auto-modification interdite |

Avant de commencer

- Un projet actif est sélectionné.

- Vous connaissez le rôle métier que la personne doit jouer.

- Le compte à ajouter existe dans le tenant ou a été invité comme compte externe si nécessaire.

- Vous disposez du droit de gérer les membres ou les rôles.

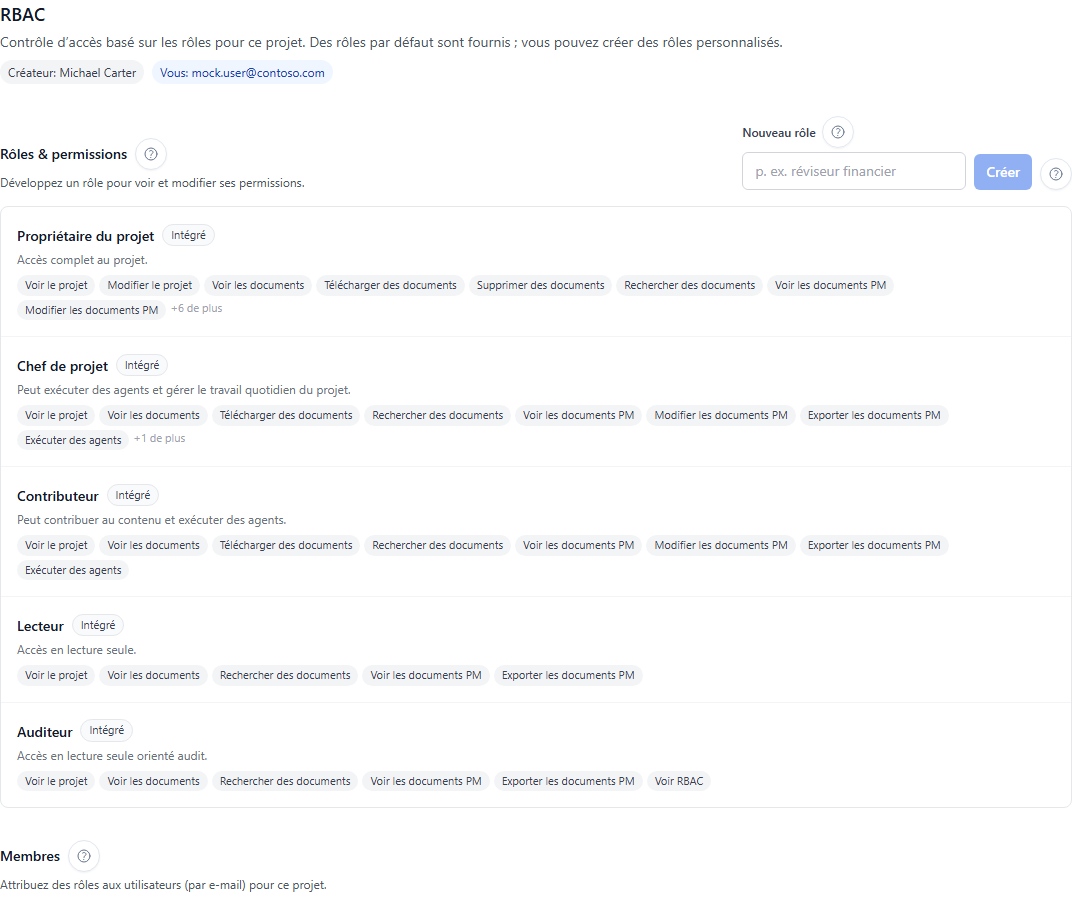

Rôles standards

| Rôle | Usage métier habituel |

|---|---|

| Propriétaire du projet | Administre le projet, les membres, les rôles et les réglages sensibles |

| Chef de projet | Pilote le travail quotidien, les livrables, signaux et actions selon politique |

| Contributeur | Alimente la connaissance, lance des agents et contribue aux livrables autorisés |

| Lecteur | Consulte les informations sans modifier le projet |

| Auditeur | Relit les preuves, runs, lignée et traces selon les droits d’audit |

Matrice simplifiée

| Action courante | Propriétaire | Chef de projet | Contributeur | Lecteur | Auditeur |

|---|---|---|---|---|---|

| Lire le projet | Oui | Oui | Oui | Oui | Oui |

| Rechercher dans la connaissance | Oui | Oui | Oui | Oui | Oui |

| Lancer un agent | Oui | Oui | Oui | Non par défaut | Non par défaut |

| Préparer un livrable | Oui | Oui | Oui | Non | Non |

| Approuver ou publier selon politique | Oui | Selon politique | Selon politique | Non | Non |

| Gérer membres et rôles | Oui | Non par défaut | Non | Non | Non |

| Auditer runs et traces | Oui | Oui | Selon rôle | Lecture limitée | Oui |

Ajouter un membre

- Ouvrez Workspace ou Espace de travail.

- Ouvrez Access control ou Contrôle d’accès.

- Sélectionnez l’onglet Members ou Membres.

- Saisissez l’adresse e-mail du membre.

- Choisissez le rôle standard ou personnalisé.

- Enregistrez.

- Vérifiez que la ligne du membre apparaît avec le rôle attendu.

Résultat attendu

- Le membre apparaît dans la liste.

- Le rôle affiché correspond à la délégation voulue.

- Le membre peut sélectionner le projet après reconnexion ou rafraîchissement.

Si l’ajout échoue

| Symptôme | Cause probable | Action recommandée |

|---|---|---|

| E-mail refusé | Format invalide ou compte non reconnu | Vérifiez l’adresse et l’invitation Entra si compte externe |

| Bouton grisé | Votre rôle ne permet pas de gérer les membres | Demandez l’action à un Propriétaire du projet |

| Membre ajouté mais projet invisible | Session non rafraîchie ou mauvais tenant | Demandez au membre de se reconnecter |

| Rôle impossible à choisir | Rôle supprimé, protégé ou indisponible | Choisissez un rôle standard ou recréez le rôle personnalisé |

Créer un rôle personnalisé

- Ouvrez Roles and permissions ou Rôles et permissions.

- Sélectionnez l’action de création.

- Donnez un nom métier clair.

- Ajoutez une description qui explique le contexte d’usage.

- Activez uniquement les capacités nécessaires.

- Enregistrez le rôle.

- Testez-le avec un utilisateur non critique avant diffusion large.

Modifier un rôle personnalisé

- Ouvrez le rôle dans Rôles et permissions.

- Relisez sa description et les capacités activées.

- Ajustez les capacités nécessaires.

- Enregistrez.

- Vérifiez l’impact sur les membres qui utilisent déjà ce rôle.

Supprimer un rôle personnalisé��

- Vérifiez qu’aucun membre n’utilise encore le rôle.

- Remplacez ce rôle sur les membres concernés si nécessaire.

- Utilisez l’action de suppression.

- Confirmez que le rôle disparaît de la liste.

Un rôle système ne peut pas être supprimé. Un rôle personnalisé encore attribué est normalement bloqué pour éviter de retirer des droits de manière ambiguë.

Changer ou retirer un membre

- Ouvrez la ligne du membre.

- Changez le rôle via le sélecteur disponible, ou utilisez l’action de retrait.

- Enregistrez.

- Vérifiez que la liste affiche le nouvel état.

Vous ne pouvez pas vous auto-supprimer ou vous auto-rétrograder depuis cette page. L’entrée du créateur du projet reste également protégée.

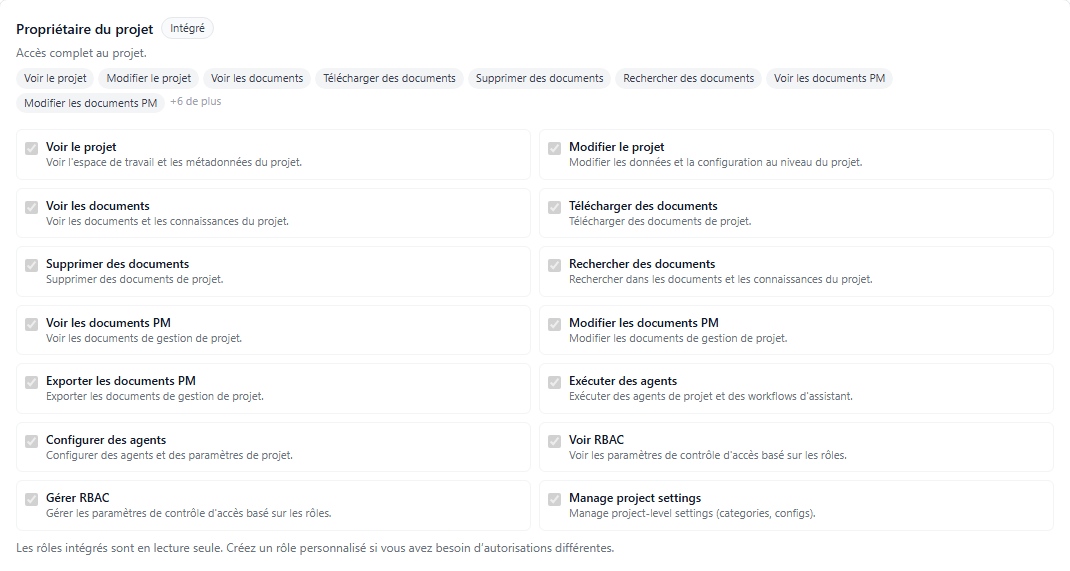

Annexe admin : permissions techniques

Les libellés comme project:read, agent:run, members:manage, roles:manage ou settings:manage peuvent apparaître dans certains écrans ou exports. Ils servent au diagnostic RBAC avancé. Pour l’usage quotidien, raisonnez d’abord en rôles métier et en actions attendues.

Lecture seule vs accès refusé

| État | Signification | Action recommandée |

|---|---|---|

| Page visible mais contrôles grisés | Vous pouvez consulter mais pas modifier | Demandez le rôle approprié |

| Action absente | Le rôle ne permet pas cette action | Vérifiez la délégation avec le Project Owner |

| Erreur à l’enregistrement | Garde-fou serveur ou contrainte de rôle | Vérifiez créateur, auto-modification, rôle système ou rôle encore attribué |